Optimaliser tilkoblingsvarigheten (TCP + TLS) underdelen av Time to First Byte

Tilkoblingsvarigheten av TTFB består av å sette opp TCP- og TLS-tilkoblingen. Forstå underdelen av TTFB for å redusere den totale Time to First Byte

Optimaliser tilkoblingsvarigheten (TCP + TLS) underdelen av Time to First Byte

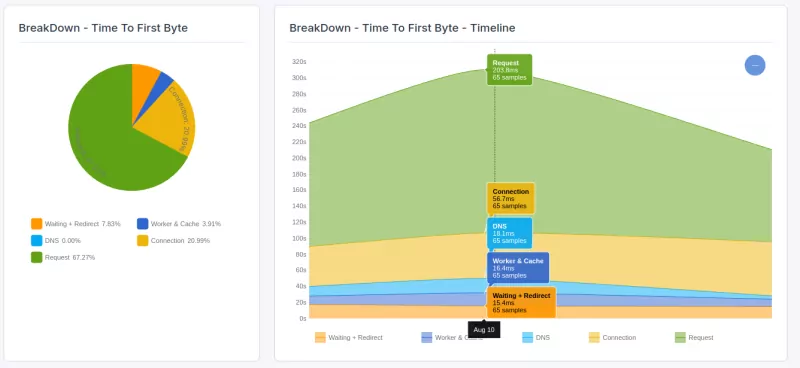

Time to First Byte (TTFB) kan brytes ned i følgende underdeler:

- Venting + Omdirigering (eller ventevarighet)

- Worker + Cache (eller cache-varighet)

- DNS (eller DNS-varighet)

- Connection (eller tilkoblingsvarighet)

- Request (eller forespørselsvarighet)

Ønsker du å optimalisere Time to First Byte? Denne artikkelen gir en grundig analyse av DNS-varighetsdelen av Time to First Byte. Hvis du ønsker å forstå eller fikse Time to First Byte og ikke vet hva ventevarigheten betyr, les hva er Time to First Byte og finn og identifiser Time to First Byte-problemer før du begynner med denne artikkelen

Tilkoblingsvarighetsdelen av Time to First Byte består av noe tid der nettleseren kobler seg til webserveren. Etter denne tilkoblingen vil nettleseren og serveren vanligvis legge til et krypteringslag (TLS). Prosessen med å forhandle disse 2 tilkoblingene vil ta litt tid, og den tiden legges til Time to First Byte.

Tilkoblingsprosessen i detalj

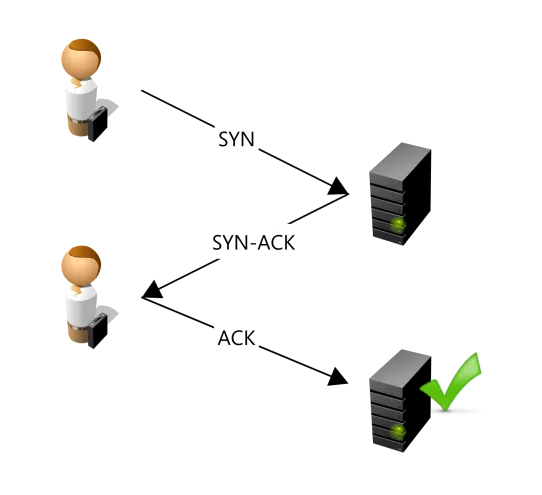

Transmission Control Protocol (TCP) er ansvarlig for å etablere en pålitelig tilkobling mellom klienten (nettleseren) og serveren. Denne prosessen innebærer et treveis håndtrykk:

- SYN (Synchronize)-pakke: Klienten sender en SYN-pakke til serveren for å starte tilkoblingen og be om synkronisering.

- SYN-ACK (Synchronize-Acknowledge)-pakke: Serveren svarer med en SYN-ACK-pakke, bekrefter mottak av SYN-pakken og godtar å opprette en tilkobling.

- ACK (Acknowledge)-pakke: Klienten sender en ACK-pakke tilbake til serveren, som bekrefter mottak av SYN-ACK-pakken. På dette tidspunktet er en TCP-tilkobling etablert, noe som gjør det mulig å overføre data pålitelig mellom klienten og serveren.

TCP sikrer at data sendes og mottas i riktig rekkefølge, sender tapte pakker på nytt og styrer flytkontroll for å matche nettverkets kapasitet.

Når TCP-tilkoblingen er etablert, brukes Transport Layer Security (TLS)-protokollen for å sikre tilkoblingen. TLS-håndtrykket innebærer flere trinn for å autentisere serveren og etablere en sikker kommunikasjonskanal:

- ClientHello: Klienten sender en "ClientHello"-melding til serveren, som angir de støttede TLS-versjonene, krypteringssettene og et tilfeldig tall (Client Random).

- ServerHello: Serveren svarer med en "ServerHello"-melding, velger TLS-versjonen og krypteringssettet fra klientens liste, og gir sitt digitale sertifikat og et tilfeldig tall (Server Random).

- Sertifikat og nøkkelutveksling: Serveren sender sitt digitale sertifikat til klienten for autentisering. Klienten verifiserer sertifikatet mot pålitelige sertifikatutstedere.

- Premaster Secret: Klienten genererer en premaster secret, krypterer den med serverens offentlige nøkkel (fra sertifikatet), og sender den til serveren.

- Generering av sesjonsnøkkel: Både klienten og serveren bruker premaster secret, sammen med Client Random og Server Random, for å generere en delt sesjonsnøkkel for symmetrisk kryptering.

- Fullføringsmeldinger: Klienten og serveren utveksler meldinger kryptert med sesjonsnøkkelen for å bekrefte at håndtrykket var vellykket og at begge parter har riktig sesjonsnøkkel.

Når TLS-håndtrykket er fullført, har klienten og serveren etablert en sikker, kryptert tilkobling. Dette sikrer at alle data som utveksles er beskyttet mot avlytting og manipulering av tredjeparter.

HTTP/3 akselererer TLS-tilkoblinger ved å integrere med QUIC-protokollen, som reduserer antall rundturer som trengs for å etablere en sikker tilkobling ved å kombinere håndtrykkprosessene til én, og støtter 0-RTT-gjenopptakelse for raskere gjentilkoblinger. I tillegg eliminerer QUICs bruk av UDP head-of-line-blokkering og forbedrer overbelastningskontroll, noe som fører til mer effektiv dataoverføring og raskere sidelasting.

Hvordan minimere tilkoblingstidens innvirkning på TTFB

- HTTP/3 - bringer QUIC-protokollen over UDP i stedet for TCP, noe som gir raskere og mer effektiv dataoverføring

- TLS 1.3 Legger til mer sikkerhet og reduserer håndtrykk-rundturer, og er nødvendig for 0-RTT-tilkoblingsgjenopptakelse.

- 0-RTT Connection Resumption - TLS 1.3-funksjon som lar returnerende klienter sende krypterte data umiddelbart ved gjentilkobling ved å gjenbruke tidligere utvekslet informasjon.

- TCP Fast Open. Gjør det mulig å sende data i den innledende SYN-pakken, noe som reduserer rundturstiden for TCP-håndtrykket.

- TLS false start - Tillater tidlig sending av data før TSL-håndtrykket er fullført.

- OCSP Stapling - Akselererer sertifikatvalidering ved å eliminere behovet for at klienten kontakter sertifikatutstederen direkte

Time to Fist Byte TIP: en CDN leverer ikke bare kortere rundturstider. Å utnytte en CDN vil ofte umiddelbart forbedre TCP- og TLS-tilkoblingstider fordi premium CDN-leverandører vil ha konfigurert disse innstillingene riktig for deg!

Hvordan finne TTFB-problemer forårsaket av treg tilkoblingstid

For å finne innvirkningen som ekte brukere opplever forårsaket av omdirigering, må du bruke et RUM-verktøy som CoreDash. Real user monitoring lar deg spore Core Web Vitals i større detalj og uten Googles 28-dagers forsinkelse.

I CoreDash klikker du bare på 'Time to Fist Byte breakdown' for å visualisere tilkoblingsdelen av Time to First Byte.

Make decisions with Data.

You cannot optimize what you do not measure. Install the CoreDash pixel and capture 100% of user experiences.

- 100% Capture

- Data Driven

- Easy Install